Manuel complet sur la sécurité et la protection des serveurs

Bienvenue dans ce Manuel complet sur la sécurité et la protection des serveurs ! Au cours de cet article, nous allons détailler minutieusement les clés essentielles pour sécuriser l'infrastructure de votre organisation et protéger vos données critiques contre des menaces de plus en plus sophistiquées. Nous explorerons les vulnérabilités les plus courantes, les meilleures pratiques de configuration, les études de cas les plus marquantes de la dernière décennie, les réglementations et normes pertinentes, ainsi qu'une précieuse liste de vérification finale de sécurité.

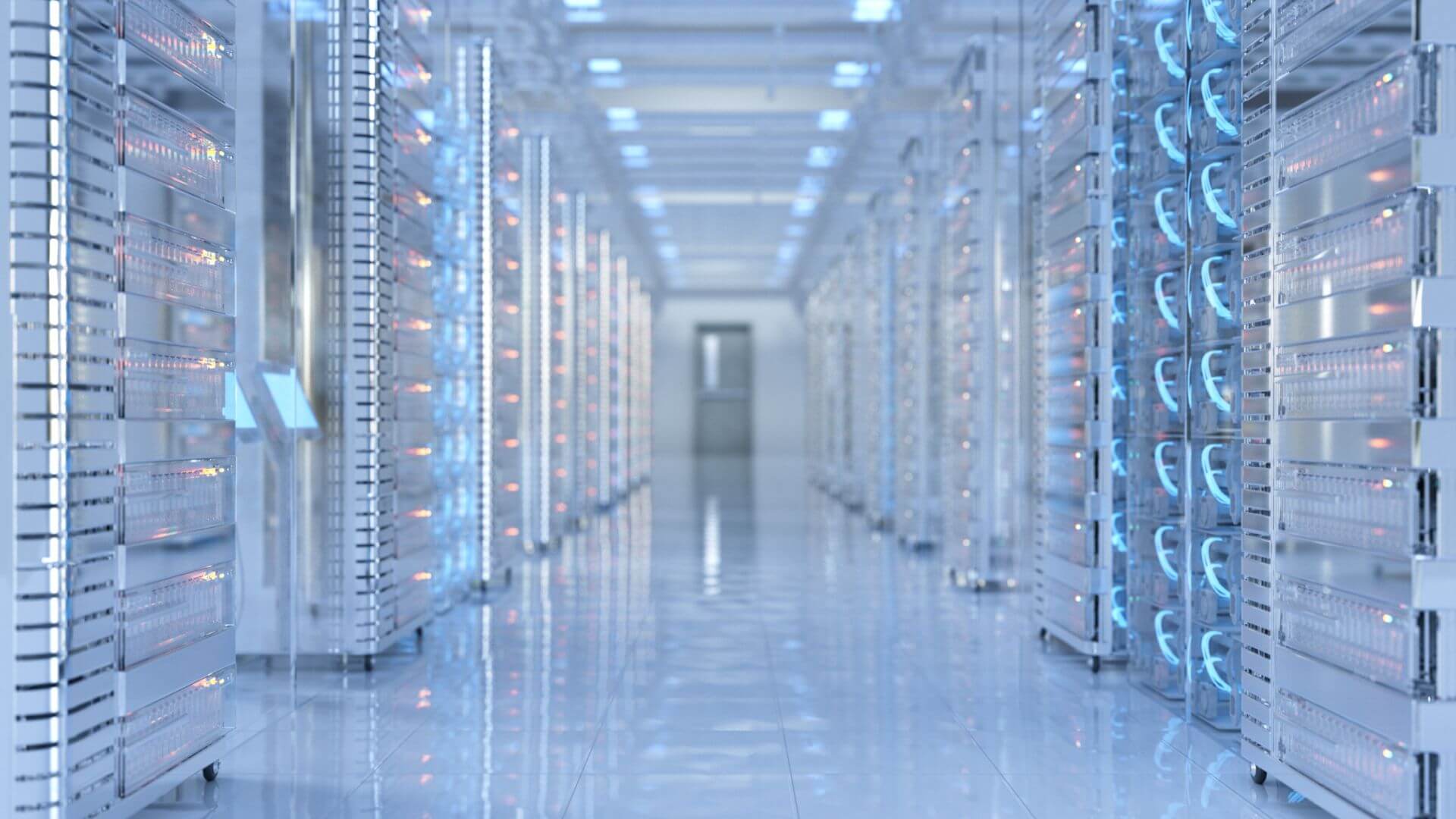

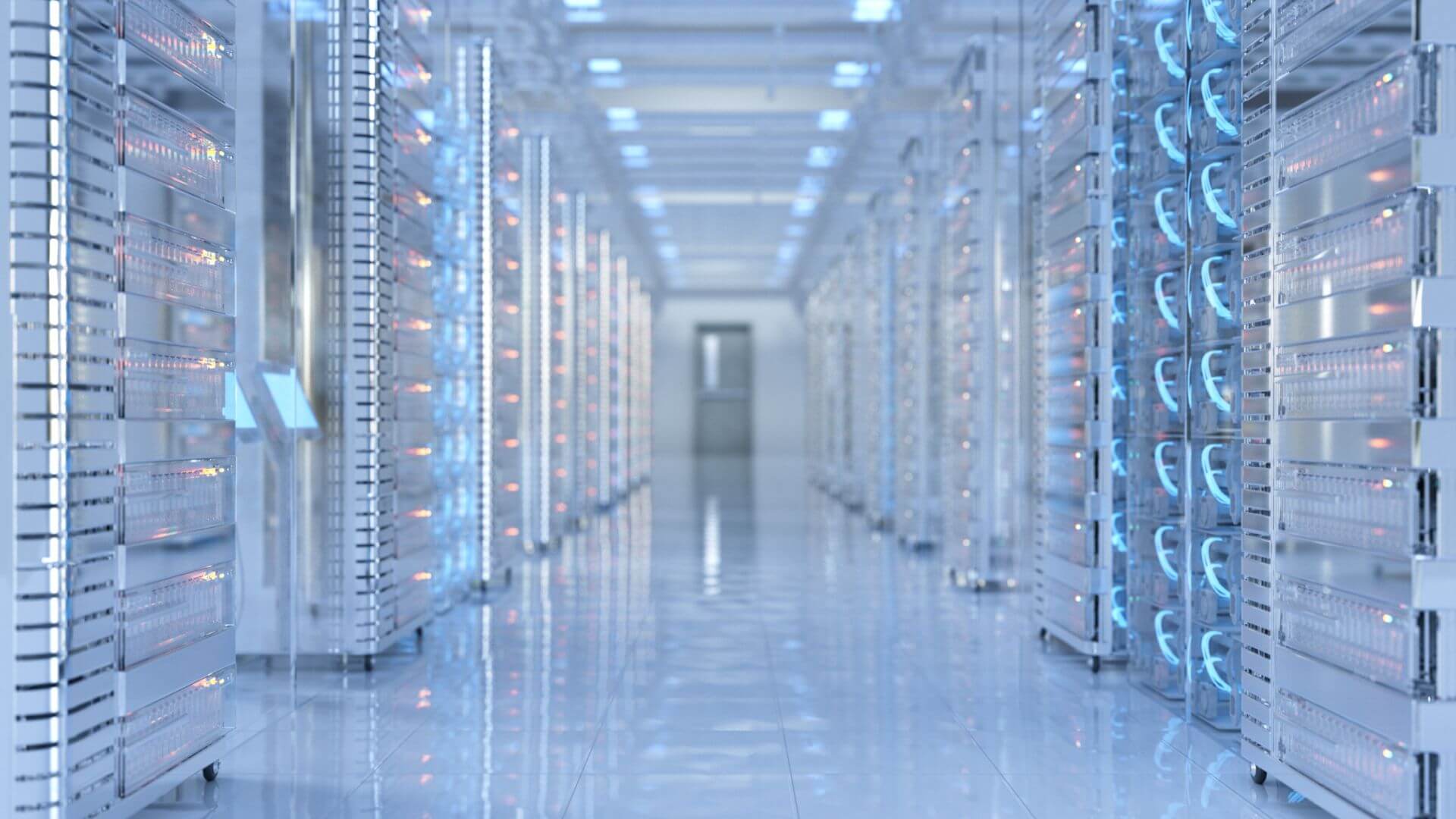

Introduction à la sécurité des serveurs

Les serveurs sont le cœur de l'infrastructure informatique de toute organisation, car ils stockent et gèrent des données critiques ainsi que des services essentiels. Par conséquent, la sécurité des serveurs est cruciale pour garantir la confidentialité, l'intégrité et la disponibilité des informations. Si un serveur est compromis par des cybercriminels ou par tout autre type de menace, l'ensemble de son contenu peut être exposé au vol, à une utilisation abusive ou à une manipulation malveillante susceptible de compromettre la fiabilité des données.

Une attaque réussie sur un serveur peut non seulement endommager les informations qu'il contient, mais entraîne souvent des conséquences de grande envergure pour l'organisation : perte de confiance, impacts financiers, perturbation des opérations et répercussions juridiques potentielles. Une violation grave affecte non seulement les opérations (provoquant des interruptions et des temps d'arrêt dans plusieurs systèmes ou processus commerciaux), mais peut également nuire à la réputation de l'entreprise et à la confiance que lui accordent clients, employés et partenaires commerciaux. Dans un environnement d'affaires de plus en plus connecté et compétitif, un incident de sécurité peut compromettre les alliances stratégiques, les investissements et les opportunités de croissance.

De plus, les environnements informatiques actuels deviennent de plus en plus complexes et distribués. De nombreux serveurs, qu'ils soient situés sur site ou dans le cloud, ainsi que divers services et applications, nécessitent un niveau de protection supérieur. Par conséquent, protéger les serveurs contre les attaques et les accès non autorisés est essentiel pour assurer la continuité des activités et éviter des pertes financières ou de données. Comme nous le verrons dans ce document, il existe différents niveaux et couches de protection pouvant être appliqués aux serveurs afin de les prémunir contre des menaces de plus en plus sophistiquées.

Menaces clés et vulnérabilités

Les serveurs sont confrontés à de nombreuses menaces qui, combinées, créent une surface d'attaque très étendue. Voici quelques-unes des plus courantes et pertinentes, afin de mieux comprendre leurs mécanismes et comment les contrer :

Logiciels obsolètes ou non corrigés

Les applications serveur et les systèmes d'exploitation peuvent contenir des failles de sécurité. Si ces failles ne sont pas corrigées (ou « patchées ») rapidement, les attaquants peuvent exploiter des vulnérabilités connues pour s'introduire dans le système. Un exemple très notoire fut la violation d'Equifax en 2017, causée par l'exploitation d'une vulnérabilité dApache Struts pour laquelle un patch était disponible plusieurs mois avant l'attaque.

En pratique, maintenir les serveurs entièrement à jour est d'une importance cruciale pour minimiser le risque d'intrusion, car les cybercriminels scrutent souvent et ciblent les systèmes dont les correctifs sont en retard, les compromettant rapidement et presque automatiquement.

Services inutilisés et configurations par défaut

L'installation d'un serveur sans limiter les services en cours d'exécution, ou en conservant les configurations par défaut, peut laisser des ports ouverts inutiles ou des services non sécurisés actifs, tels que Telnet, le FTP anonyme ou des bases de données avec des mots de passe génériques. Ces « services résiduels » élargissent la surface d'attaque.

Importance du nettoyage initial

Ne pas supprimer ou désactiver les services inutiles (par exemple, Telnet ou DNS s'ils ne sont pas utilisés) peut constituer une porte d'entrée involontaire dans le système.

Portes dérobées via les identifiants par défaut

Il est courant que les bases de données ou les panneaux d'administration soient livrés avec des identifiants du type « admin/admin » ou d'autres mots de passe par défaut. Si l'administrateur oublie de les changer, tout attaquant disposant d'un minimum de connaissances peut exploiter cet accès.

Attaques par force brute et vol d'identifiants

Les tentatives d'accès non autorisées représentent un danger constant. Les attaquants peuvent essayer des mots de passe en masse (attaque par force brute) ou utiliser des identifiants divulgués en ligne. Si les utilisateurs réutilisent des mots de passe simples sur plusieurs services, un attaquant peut rapidement compromettre le serveur.

Authentification forte : Pour cette raison, il est recommandé d'utiliser des mots de passe complexes et uniques, ainsi que d'adopter des méthodes d'authentification plus robustes telles que les clés SSH ou l'authentification multifactorielle (MFA), combinant quelque chose que l'utilisateur connaît (mot de passe), quelque chose qu'il possède (jeton ou appareil mobile) ou quelque chose qu'il est (données biométriques).

Malware et rançongiciels

Un serveur infecté par un malware peut être contrôlé à distance par des attaquants, l'intégrant dans des botnets et l'utilisant pour des activités illicites (attaques contre des tiers, distribution massive de spam, etc.). Par ailleurs, un rançongiciel chiffre le contenu du serveur et exige le paiement d'une rançon pour le déverrouiller.

Exemple WannaCry : L'attaque par rançongiciel WannaCry en 2017, qui a exploité une vulnérabilité non corrigée de Windows (EternalBlue), a affecté plus de 200 000 appareils dans le monde en quelques jours, chiffrant les données et exigeant des rançons en Bitcoin. Cet incident a souligné l'importance de maintenir les systèmes à jour avec les correctifs et de disposer de sauvegardes sécurisées et testées.

Attaques réseau (DDoS, MITM)

Déni de service distribué (DDoS) : Les serveurs exposés à Internet peuvent recevoir un volume important de trafic malveillant, provoquant une surcharge qui empêche les utilisateurs légitimes d'accéder au service.

Man-in-the-Middle (MITM) : Un attaquant intercepte la communication entre le serveur et ses clients, pouvant potentiellement voler des données ou injecter du contenu malveillant si le chiffrement et les mesures de protection appropriées ne sont pas en place.

Pour contrer ces attaques, on utilise couramment des pare-feux, des réseaux de diffusion de contenu (CDN) capables d'absorber le trafic, et surtout le chiffrement TLS, de sorte qu'en cas d'interception, l'attaquant ne puisse pas lire les informations.

Erreur humaine et mauvaise administration

Au-delà des vulnérabilités logicielles, une gestion inadéquate des serveurs constitue l'un des plus grands risques.

Exemples : absence de surveillance des journaux, absence de sauvegardes, permissions de fichiers mal configurées, non prise en compte des alertes de sécurité ou gestion des correctifs désorganisée.

Le facteur humain reste déterminant. De nombreuses failles surviennent non seulement en raison de l'expertise des attaquants, mais également en raison de processus internes faibles ou inexistants.

En somme, la surface d'attaque d'un serveur englobe le système d'exploitation, les applications, le réseau et le facteur humain (administrateurs et utilisateurs). Comprendre ces risques est la première étape pour les atténuer.

Aspects de protection technique

La sécurisation d'un serveur nécessite une approche en couches combinant des configurations robustes, des outils de sécurité et de bonnes pratiques administratives. Voici les principales mesures techniques pour renforcer la sécurité, tant dans les environnements sur site que dans le cloud :

Configuration et gestion du pare-feu

Le pare-feu constitue la première ligne de défense, filtrant le trafic entrant et sortant du serveur. Il peut s'agir d'un pare-feu logiciel (intégré au système d'exploitation lui-même) ou d'un dispositif matériel. Sa fonction est de bloquer ou de restreindre les ports et services non autorisés, n'autorisant que ceux strictement nécessaires.

- Réduction de la surface d'attaque : Par défaut, un serveur peut avoir plusieurs services écoutant sur différents ports. Le pare-feu permet d'exposer uniquement les ports indispensables (par exemple, 80/443 pour un serveur web) et de bloquer tous les autres, limitant ainsi les vecteurs d'attaque.

- Segmentation des services : Tous les services ne doivent pas être accessibles publiquement. Par exemple, une base de données ne devrait accepter des connexions que depuis l'application locale, et non depuis Internet. Le pare-feu peut imposer ces restrictions.

- Défense en profondeur : Même si les applications disposent de leurs propres mécanismes de sécurité, le pare-feu ajoute une couche supplémentaire. Si une application présente une vulnérabilité, le pare-feu pourrait empêcher l'attaquant d'escalader ses privilèges vers d'autres parties du réseau.

- Outils courants:

- Sur Linux : UFW (Uncomplicated Firewall), iptables/nftables, CSF (ConfigServer Security & Firewall).

- Sur Windows : Windows Firewall, et dans le cloud, des « security groups » ou des listes de contrôle d'accès (ACL) fournies par AWS ou Azure.

Lors de l'utilisation des pare-feux, il est fortement recommandé d'adopter une politique de deny-all (refuser tout par défaut et n'ouvrir que ce qui est nécessaire) et de consigner les événements pour détecter toute tentative suspecte. Une configuration adéquate peut stopper de nombreuses attaques avant même qu'elles n'atteignent le serveur.

Mise en place du chiffrement pour les données au repos et en transit

Le chiffrement est essentiel pour protéger les données contre les accès non autorisés. Il s'applique tant aux données stockées (au repos) qu'aux données transmises sur le réseau (en transit).

- Données au repos : Cela inclut les fichiers sur disque, les bases de données et les sauvegardes. Le chiffrement intégral du disque (par exemple, LUKS sur Linux, BitLocker sur Windows) garantit que si quelqu'un vole physiquement le disque ou extrait les données du serveur, il ne pourra pas les lire sans la clé de déchiffrement. Pour les bases de données, des solutions de chiffrement transparent des données (TDE) protègent les enregistrements lors de leur stockage.

- Données en transit : Cela fait référence à la communication entre le serveur et d'autres systèmes ou utilisateurs. L'utilisation de protocoles sécurisés (HTTPS/TLS, SSH, SMTPS, etc.) empêche les attaquants d'intercepter et de lire des données sensibles ou de modifier les informations lors de leur transmission, contrecarrant ainsi les attaques MITM.

- Infrastructure de clés et de certificats (PKI) : Pour gérer le chiffrement à grande échelle, une PKI avec certificats numériques est souvent utilisée pour valider l'identité des serveurs et établir des canaux sécurisés. Cela implique également de stocker et de protéger correctement les clés de déchiffrement, de préférence dans des modules sécurisés (HSM) ou des services de gestion de clés (KMS).

- Bonnes pratiques:

- Utiliser des algorithmes robustes (AES-256, TLS 1.2 ou supérieur avec des chiffrements solides) et désactiver les protocoles obsolètes (SSL 3.0, TLS 1.0).

- Assurer un stockage sécurisé des clés, en limitant l'accès uniquement au personnel ou aux processus autorisés.

Le chiffrement est la dernière ligne de défense : même si un attaquant parvient à franchir d'autres barrières, les données restent illisibles sans les clés correspondantes.

Méthodes d'authentification sécurisées et gestion des accès

Contrôler qui peut accéder au serveur et avec quels privilèges est un pilier fondamental de la sécurité. Cela combine l'authentification (vérification de l'identité) et l'autorisation (attribution des permissions).

- Authentification robuste : En plus d'exiger des mots de passe complexes, il est recommandé d'utiliser l'authentification multifactorielle (MFA). Ainsi, même si un mot de passe est volé, un attaquant ne pourra pas accéder au système sans le second facteur (jeton, application mobile, données biométriques).

- Utilisation de clés SSH plutôt que des mots de passe : Sur les systèmes Unix/Linux, cela complique les attaques par force brute, car la clé privée n'est jamais transmise et peut être protégée par une phrase de passe. Désactiver les connexions par mot de passe réduit considérablement les risques de faille.

- Principe du moindre privilège : Attribuez à chaque compte uniquement les permissions nécessaires à sa tâche. Évitez d'exécuter des services en tant que root/Administrateur sauf en cas de nécessité absolue. Utilisez sudo sous Linux pour des opérations spécifiques.

- Gestion des comptes et des sessions:

- Politiques de mot de passe (longueur, complexité, limitation des tentatives infructueuses).

- Désactiver les comptes par défaut ou inactifs.

- Séparer le compte administrateur du compte utilisé au quotidien, afin que chaque action privilégiée soit effectuée en toute conscience.

- Utiliser des outils d'annuaire (LDAP, Active Directory) ou des solutions de gestion d'identité pour centraliser l'intégration/désintégration des utilisateurs, les politiques d'accès et l'audit.

Avec une authentification robuste et un contrôle strict des privilèges, il est plus difficile pour les attaquants d'accéder au système, et si un compte est compromis, l'étendue des dégâts est limitée.

Détection et prévention des intrusions

Aucune défense n'est infaillible, il est donc vital de surveiller l'activité du serveur afin de repérer en temps utile les accès ou comportements suspects, et idéalement de les bloquer avant qu'ils ne causent des dommages significatifs.

- Systèmes de détection d'intrusion (IDS) : Ils analysent le trafic réseau ou les événements système à la recherche de schémas d'attaques ou d'intrusions. Types possibles :

- NIDS (IDS réseau) : Surveille le trafic entrant ou sortant de l'interface réseau du serveur.

- HIDS (IDS hôte) : Examine les événements internes du serveur, tels que les journaux système ou les modifications apportées aux fichiers critiques.

- Systèmes de prévention d'intrusion (IPS) : Similaires aux IDS, mais pouvant bloquer activement les activités malveillantes (par exemple, en supprimant des paquets suspects ou en coupant les connexions malveillantes).

- Outils courants : Snort, Suricata (en mode IDS/IPS), Tripwire ou AIDE (surveillance de l'intégrité des fichiers).

- SIEM (Security Information and Event Management) : Corrèle les événements de plusieurs serveurs et dispositifs, facilitant ainsi la détection de schémas d'attaques distribuées. Lorsqu'un IDS/IPS déclenche une alerte, le SIEM peut générer des notifications plus complètes et hiérarchisées.

- Action préventive vs. réactive : Un IPS bien configuré peut automatiquement bloquer les attaques connues. La surveillance par IDS et SIEM permet de détecter des comportements anormaux ne correspondant pas aux signatures d'attaques connues, ce qui est crucial face aux menaces avancées.

En bref, ces systèmes agissent comme le « système immunitaire » de l'infrastructure : ils détectent et répondent aux intrusions qui contournent les défenses initiales.

Surveillance et audit de la sécurité

La sécurité ne s'arrête pas à la configuration initiale : elle requiert une surveillance continue et des audits réguliers. Ce processus comprend :

- Journalisation des événements : Conservez un enregistrement des accès, des opérations administratives, des modifications de configuration, des erreurs, etc. Idéalement, centralisez ces journaux sur un serveur dédié ou une plateforme SIEM pour empêcher un intrus de les supprimer.

- Audit des systèmes et des fichiers : Vérifiez quels services sont en cours d'exécution, sous quelles permissions, et surveillez l'intégrité des fichiers critiques en les comparant à une base de référence de hachages.

- Surveillance des performances : Une hausse inhabituelle de l'utilisation du CPU, de la mémoire ou du réseau peut indiquer une activité malveillante (par exemple, des attaques par force brute, une exfiltration massive de données ou du cryptomining).

- Scans réguliers de vulnérabilités : Des outils tels que Nessus, OpenVAS, etc. peuvent détecter des configurations faibles ou des logiciels non corrigés. Réalisez des tests d'intrusion pour simuler de véritables attaques et corriger les failles avant qu'elles ne soient exploitées.

- Revue des permissions et des comptes : Assurez-vous qu'aucun compte orphelin ou privilège excessif n'a été attribué par inadvertance.

Cette visibilité sur l'activité du serveur, combinée à des revues régulières, permet de réagir rapidement aux événements anormaux et de renforcer les points faibles avant qu'il ne soit trop tard.

Études de cas

Pour illustrer comment les menaces se matérialisent et comment les mesures de sécurité peuvent atténuer les incidents, nous présentons plusieurs attaques de serveurs largement documentées. Chacune d'elles met en évidence un vecteur d'attaque différent :

Cas 1 : Violation de données Equifax (2017) – Vulnérabilité non corrigée

Ce qui s'est passé :

- Equifax, l'une des plus grandes agences de crédit, a subi en 2017 une violation massive de données qui a compromis les informations personnelles d'environ 143 millions de personnes.

- Les attaquants ont exploité une vulnérabilité critique dans Apache Struts2, qui disposait déjà d'un correctif disponible depuis plusieurs mois. Equifax n'a pas appliqué ce correctif à temps, laissant le serveur exposé.

- Une fois à l'intérieur, les pirates sont restés indétectés pendant une longue période, extrayant en continu des données confidentielles.

Comment cela a été atténué :

- Après avoir découvert l'intrusion, Equifax a appliqué les correctifs sur les serveurs affectés et a engagé une entreprise de cybersécurité forensique pour examiner l'étendue de la violation. Les systèmes compromis ont été retirés et un processus de notification publique a été lancé, bien que tardivement.

- La société a été fortement critiquée pour sa mauvaise gestion des correctifs et l'absence d'un inventaire clair des applications utilisant Apache Struts, de nombreux administrateurs n'étant pas conscients que leurs systèmes en dépendaient.

Leçons apprises :

- Gestion des correctifs : Ne pas appliquer une mise à jour critique peut conduire à des cyberattaques catastrophiques.

- Inventaire des systèmes : Il est essentiel de connaître les logiciels en fonctionnement sur chaque serveur et de les maintenir à jour.

- Défense en profondeur : Même en présence d'un correctif en attente, des mesures supplémentaires (segmentation, surveillance du trafic sortant, chiffrement des données sensibles) auraient pu atténuer ou limiter l'impact de la violation.

Cas 2 : Rançongiciel WannaCry (2017) – Propagation sur le réseau via une vulnérabilité SMB

Ce qui s'est passé :

- En mai 2017, WannaCry a infecté plus de 200 000 appareils dans le monde, en exploitant la vulnérabilité EternalBlue (MS17-010) dans SMBv1 sur Windows.

- Microsoft avait publié le correctif deux mois plus tôt, mais de nombreuses organisations ne l'avaient pas appliqué.

- Le rançongiciel s'est propagé tel un ver, chiffrant les données et exigeant un paiement en Bitcoin pour leur déchiffrement.

Atténuation globale :

- Microsoft a publié des correctifs d'urgence, même pour les systèmes non supportés.

- De nombreuses entités affectées, telles que des hôpitaux, ont dû fermer des réseaux entiers pour contenir la propagation et restaurer les systèmes à partir de sauvegardes.

- Un chercheur a découvert un « kill-switch » dans le code de WannaCry, arrêtant partiellement la propagation initiale, bien que des variantes dépourvues de ce mécanisme soient apparues par la suite.

Leçons apprises :

- Mise à jour et correctifs : Retarder les mises à jour conduit, une fois de plus, à de graves répercussions.

- Systèmes obsolètes : La persistance de Windows XP a aggravé la crise ; idéalement, les machines non supportées devraient être retirées ou isolées.

- Sauvegardes et plans de contingence : Les organisations disposant de sauvegardes récentes et de stratégies de récupération ont pu rétablir leurs opérations plus rapidement.

- Segmentation du réseau : Les réseaux plats facilitent la propagation à grande échelle des rançongiciels.

Cas 3 : Fuite de données dans le cloud de Capital One (2019) – Mauvaise configuration des services cloud

Ce qui s'est passé :

- Une ancienne ingénieure d'AWS a découvert une mauvaise configuration dans un pare-feu d'application web de Capital One, exposant certaines informations d'identification qui lui ont permis d'accéder aux données stockées dans un bucket S3.

- Les données personnelles de plus de 100 millions de clients, principalement des demandeurs de carte de crédit, ont été volées.

- L'attaquante s'est vantée du piratage sur des forums, accélérant ainsi la détection et son arrestation ultérieure.

Comment cela a été atténué :

- Capital One a corrigé la configuration du WAF et ajusté les permissions des buckets S3.

- La société a notifié les personnes concernées et coopéré avec le FBI pour appréhender l'individu responsable.

- Elle a renforcé ses pratiques de gestion des identités (IAM) et la surveillance du cloud.

Leçons apprises :

- Responsabilité partagée dans le cloud : Le fournisseur (AWS) offre une infrastructure sécurisée, mais la configuration des pare-feux, des buckets et des privilèges relève de la responsabilité du client.

- Surveillance de la configuration : Il est essentiel de scanner en continu les ressources ouvertes ou les identifiants exposés.

- Principe du moindre privilège : Limitez la portée des identifiants pour qu'une mauvaise configuration du pare-feu ne permette pas un accès global aux données.

Cas 4 : Attaque contre l'U.S. Office of Personnel Management (2015) – Cible gouvernementale de haute valeur

Ce qui s'est passé :

- L'Office of Personnel Management (OPM) stocke des données sur des millions d'employés fédéraux et de contractuels. Un acteur, prétendument lié à un gouvernement étranger, a infiltré leurs réseaux et a volé des données personnelles concernant environ 22,1 millions d'individus.

- Une partie significative des informations volées comprenait des formulaires d'habilitation de sécurité, contenant des données très sensibles (empreintes digitales, historique professionnel, contacts personnels).

- L'attaque est restée indétectée pendant des mois.

Atténuation :

- Ils ont déconnecté les systèmes affectés, mené une vaste enquête médico-légale et offert un service de surveillance de crédit aux personnes concernées.

- Ils ont accéléré la mise en place de l'authentification multifactorielle et la segmentation des données classifiées.

- Le scandale a conduit à des changements de direction et à des revues complètes de la cybersécurité fédérale.

Leçons apprises :

- Protection des données classifiées : Même si un attaquant parvient à s'introduire, les données hautement sensibles doivent être chiffrées et segmentées.

- Authentification multifactorielle et surveillance interne : L'absence de 2FA dans les systèmes critiques a facilité le déplacement latéral des intrus.

- Modèle Zero Trust : Les seuls pare-feux périphériques ne suffisent pas ; des contrôles internes granulaires sont nécessaires.

- Réponse coordonnée : Dans les attaques avancées parrainées par des États, la détection et la collaboration inter-agences sont essentielles.

Ces exemples mettent en lumière des schémas communs : une vulnérabilité non corrigée, une erreur de configuration ou un manque de segmentation et de chiffrement peuvent entraîner des violations dévastatrices. Réduire les risques nécessite des mesures proactives et une défense en profondeur.

Cas 1 : Violation de données Equifax (2017) – Vulnérabilité non corrigée

Ce qui s'est passé :

- Equifax, l'une des plus grandes agences de crédit, a subi en 2017 une violation massive de données qui a compromis les informations personnelles d'environ 143 millions de personnes.

- Les attaquants ont exploité une vulnérabilité critique dans Apache Struts2, qui disposait déjà d'un correctif disponible depuis plusieurs mois. Equifax n'a pas appliqué ce correctif à temps, laissant le serveur exposé.

- Une fois à l'intérieur, les pirates sont restés indétectés pendant une longue période, extrayant en continu des données confidentielles.

Comment cela a été atténué :

- Après avoir découvert l'intrusion, Equifax a appliqué les correctifs sur les serveurs affectés et a engagé une entreprise de cybersécurité forensique pour examiner l'étendue de la violation. Les systèmes compromis ont été retirés et un processus de notification publique a été lancé, bien que tardivement.

- La société a été fortement critiquée pour sa mauvaise gestion des correctifs et l'absence d'un inventaire clair des applications utilisant Apache Struts, de nombreux administrateurs n'étant pas conscients que leurs systèmes en dépendaient.

Leçons apprises :

- Gestion des correctifs : Ne pas appliquer une mise à jour critique peut conduire à des cyberattaques catastrophiques.

- Inventaire des systèmes : Il est essentiel de connaître les logiciels en fonctionnement sur chaque serveur et de les maintenir à jour.

- Défense en profondeur : Même en présence d'un correctif en attente, des mesures supplémentaires (segmentation, surveillance du trafic sortant, chiffrement des données sensibles) auraient pu atténuer ou limiter l'impact de la violation.

Cas 2 : Rançongiciel WannaCry (2017) – Propagation sur le réseau via une vulnérabilité SMB

Ce qui s'est passé :

- En mai 2017, WannaCry a infecté plus de 200 000 appareils dans le monde, en exploitant la vulnérabilité EternalBlue (MS17-010) dans SMBv1 sur Windows.

- Microsoft avait publié le correctif deux mois plus tôt, mais de nombreuses organisations ne l'avaient pas appliqué.

- Le rançongiciel s'est propagé tel un ver, chiffrant les données et exigeant un paiement en Bitcoin pour leur déchiffrement.

Atténuation globale :

- Microsoft a publié des correctifs d'urgence, même pour les systèmes non supportés.

- De nombreuses entités affectées, telles que des hôpitaux, ont dû fermer des réseaux entiers pour contenir la propagation et restaurer les systèmes à partir de sauvegardes.

- Un chercheur a découvert un « kill-switch » dans le code de WannaCry, arrêtant partiellement la propagation initiale, bien que des variantes dépourvues de ce mécanisme soient apparues par la suite.

Leçons apprises :

- Mise à jour et correctifs : Retarder les mises à jour conduit, une fois de plus, à de graves répercussions.

- Systèmes obsolètes : La persistance de Windows XP a aggravé la crise ; idéalement, les machines non supportées devraient être retirées ou isolées.

- Sauvegardes et plans de contingence : Les organisations disposant de sauvegardes récentes et de stratégies de récupération ont pu rétablir leurs opérations plus rapidement.

- Segmentation du réseau : Les réseaux plats facilitent la propagation à grande échelle des rançongiciels.

Cas 3 : Fuite de données dans le cloud de Capital One (2019) – Mauvaise configuration des services cloud

Ce qui s'est passé :

- Une ancienne ingénieure d'AWS a découvert une mauvaise configuration dans un pare-feu d'application web de Capital One, exposant certaines informations d'identification qui lui ont permis d'accéder aux données stockées dans un bucket S3.

- Les données personnelles de plus de 100 millions de clients, principalement des demandeurs de carte de crédit, ont été volées.

- L'attaquante s'est vantée du piratage sur des forums, accélérant ainsi la détection et son arrestation ultérieure.

Comment cela a été atténué :

- Capital One a corrigé la configuration du WAF et ajusté les permissions des buckets S3.

- La société a notifié les personnes concernées et coopéré avec le FBI pour appréhender l'individu responsable.

- Elle a renforcé ses pratiques de gestion des identités (IAM) et la surveillance du cloud.

Leçons apprises :

- Responsabilité partagée dans le cloud : Le fournisseur (AWS) offre une infrastructure sécurisée, mais la configuration des pare-feux, des buckets et des privilèges relève de la responsabilité du client.

- Surveillance de la configuration : Il est essentiel de scanner en continu les ressources ouvertes ou les identifiants exposés.

- Principe du moindre privilège : Limitez la portée des identifiants pour qu'une mauvaise configuration du pare-feu ne permette pas un accès global aux données.

Cas 4 : Attaque contre l'U.S. Office of Personnel Management (2015) – Cible gouvernementale de haute valeur

Ce qui s'est passé :

- L'Office of Personnel Management (OPM) stocke des données sur des millions d'employés fédéraux et de contractuels. Un acteur, prétendument lié à un gouvernement étranger, a infiltré leurs réseaux et a volé des données personnelles concernant environ 22,1 millions d'individus.

- Une partie significative des informations volées comprenait des formulaires d'habilitation de sécurité, contenant des données très sensibles (empreintes digitales, historique professionnel, contacts personnels).

- L'attaque est restée indétectée pendant des mois.

Atténuation :

- Ils ont déconnecté les systèmes affectés, mené une vaste enquête médico-légale et offert un service de surveillance de crédit aux personnes concernées.

- Ils ont accéléré la mise en place de l'authentification multifactorielle et la segmentation des données classifiées.

- Le scandale a conduit à des changements de direction et à des revues complètes de la cybersécurité fédérale.

Leçons apprises :

- Protection des données classifiées : Même si un attaquant parvient à s'introduire, les données hautement sensibles doivent être chiffrées et segmentées.

- Authentification multifactorielle et surveillance interne : L'absence de 2FA dans les systèmes critiques a facilité le déplacement latéral des intrus.

- Modèle Zero Trust : Les seuls pare-feux périphériques ne suffisent pas ; des contrôles internes granulaires sont nécessaires.

- Réponse coordonnée : Dans les attaques avancées parrainées par des États, la détection et la collaboration inter-agences sont essentielles.

Ces exemples mettent en lumière des schémas communs : une vulnérabilité non corrigée, une erreur de configuration ou un manque de segmentation et de chiffrement peuvent entraîner des violations dévastatrices. Réduire les risques nécessite des mesures proactives et une défense en profondeur.

Conclusion et Bonnes Pratiques Générales

La sécurité des serveurs est un processus continu qui combine technologie, procédures et facteur humain. Il n'existe pas de solution définitive unique, mais plutôt de multiples défenses en couches pour faire face à des menaces en constante évolution. Dans ce document, nous avons passé en revue l'importance des serveurs au sein d'une organisation, les principales menaces et vulnérabilités, les mesures techniques ainsi que des exemples concrets illustrant l'importance de l'application des meilleures pratiques.

Enfin, il convient de souligner que la sécurité des serveurs ne doit pas être considérée comme une dépense superflue, mais bien comme un investissement crucial pour garantir la continuité des activités et protéger des données précieuses. En mettant en œuvre les meilleures pratiques décrites (et en les révisant régulièrement), les organisations, quelle que soit leur taille ou leur secteur, peuvent réduire considérablement leur exposition aux risques et relever les défis du paysage numérique actuel avec une plus grande résilience.

Liste de Vérification de la Sécurité des Serveurs

Pour conclure, voici un résumé pratique qui peut être utilisé comme guide de vérification systématique :

- Inventaire et Classification des Actifs

- Une liste à jour des serveurs (système d'exploitation, applications, fonctions).

- Identification des données sensibles sur chaque serveur.

- Mises à Jour et Correctifs à Jour

- Un processus de mise à jour régulier (idéalement automatisé).

- Surveillance des alertes de sécurité et des bulletins des fournisseurs.

- Renforcement des Services et de la Configuration

- Désactiver les services et ports inutiles.

- Supprimer ou modifier les identifiants par défaut.

- Imposer des politiques de mots de passe robustes et l'authentification multifactorielle (MFA).

- Pare-feu et Segmentation du Réseau

- Politique de « refuser tout » par défaut.

- Règles spécifiques pour chaque service.

- Séparer les environnements de production, de développement et de test.

- Chiffrement des Données au Repos et en Transit

- Chiffrer les disques ou les bases de données (LUKS, BitLocker, TDE).

- Utiliser TLS/HTTPS, SSH et VPN pour les communications.

- Gestion sécurisée des clés (HSM, KMS).

- Détection et Prévention des Intrusions

- IDS/IPS (Snort, Suricata, etc.).

- Outils d'intégrité des fichiers (Tripwire, AIDE).

- SIEM centralisé pour la corrélation des événements.

- Surveillance Continue et Audit

- Enregistrer les événements de sécurité et analyser périodiquement les journaux.

- Vérifier les pics inhabituels d'utilisation du CPU, de la RAM ou du réseau.

- Réaliser des analyses régulières de vulnérabilités et des tests d'intrusion.

- Sauvegardes et Tests de Restauration

- La règle 3-2-1 (trois copies, deux supports différents, une copie hors site).

- Stocker les sauvegardes chiffrées dans des environnements sécurisés.

- Vérifier périodiquement que la restauration fonctionne.

- Gestion des Comptes et des Privilèges

- Suppression immédiate des comptes des anciens employés.

- Restreindre l'utilisation des comptes root/Administrateur.

- Revoir les rôles et les permissions.

- Plan de Réponse aux Incidents

- Documenter les étapes de détection, de confinement, d'éradication et de récupération.

- Définir les responsabilités et les contacts d'urgence.

- Simuler des incidents pour former les équipes.

- Conformité Réglementaire

- Vérifier si le PCI DSS, HIPAA, GDPR, ISO 27001, etc. s'appliquent.

- Conserver des preuves et des audits pour démontrer la conformité.

- Formation et Culture de la Sécurité

- Former l'ensemble du personnel (pas seulement l'équipe technique).

- Encourager le signalement précoce des anomalies.

- Favoriser une communication ouverte sur les risques et les solutions.

En suivant ces étapes et en les améliorant continuellement, vous renforcez la protection de vos serveurs tout en contribuant au succès et à la stabilité de votre organisation dans un environnement numérique compétitif et dynamique. La prévention et la préparation restent les stratégies les plus efficaces pour relever les innombrables défis de la cybersécurité moderne.

Achetez Votre Serveur avec Licendi

Si vous recherchez un serveur fiable, d'origine européenne, avec une activation garantie, Licendi offre exactement ce dont vous avez besoin. Nous disposons d'une sélection de licences Windows Server qui garantissent des performances optimales et un support personnalisé pour répondre à toutes vos questions ou problèmes. Ne prenez pas le risque de fournisseurs inconnus — optez pour la sécurité et la qualité de notre boutique en ligne. Vous pouvez acheter un serveur rapidement et en toute sécurité, en ayant la certitude de recevoir un produit légitime et fonctionnel.